Renforcez la confiance et la conformité SOC 2

Donnez aux équipes Conformité et Sécurité un environnement structuré pour gérer les signalements sensibles en alignement avec les Trust Services Criteria de SOC 2. Centralisez les processus, formalisez les contrôles et démontrez une gouvernance robuste tout en réduisant les frictions d’audit.

Plus de 300 organisations

nous font confiance

.svg%20(1).avif)

.webp)

.webp)

.webp)

.svg%20(1).avif)

.webp)

.webp)

.webp)

.svg%20(1).avif)

.webp)

.webp)

.webp)

.svg%20(1).avif)

.webp)

.webp)

.webp)

.svg%20(1).avif)

.webp)

.webp)

.webp)

Les enjeux de la mise en conformité SOC 2

Structurez et documentez votre reporting SOC 2

Pensé pour répondre aux exigences de sécurité les plus pointues

Conformité aux critères de confiance SOC 2

Soutenez les exigences SOC 2 en matière de sécurité, disponibilité, confidentialité et intégrité du traitement grâce à un dispositif de signalement structuré, contrôlé et documenté. Assurez une application cohérente des contrôles et une gouvernance démontrable.

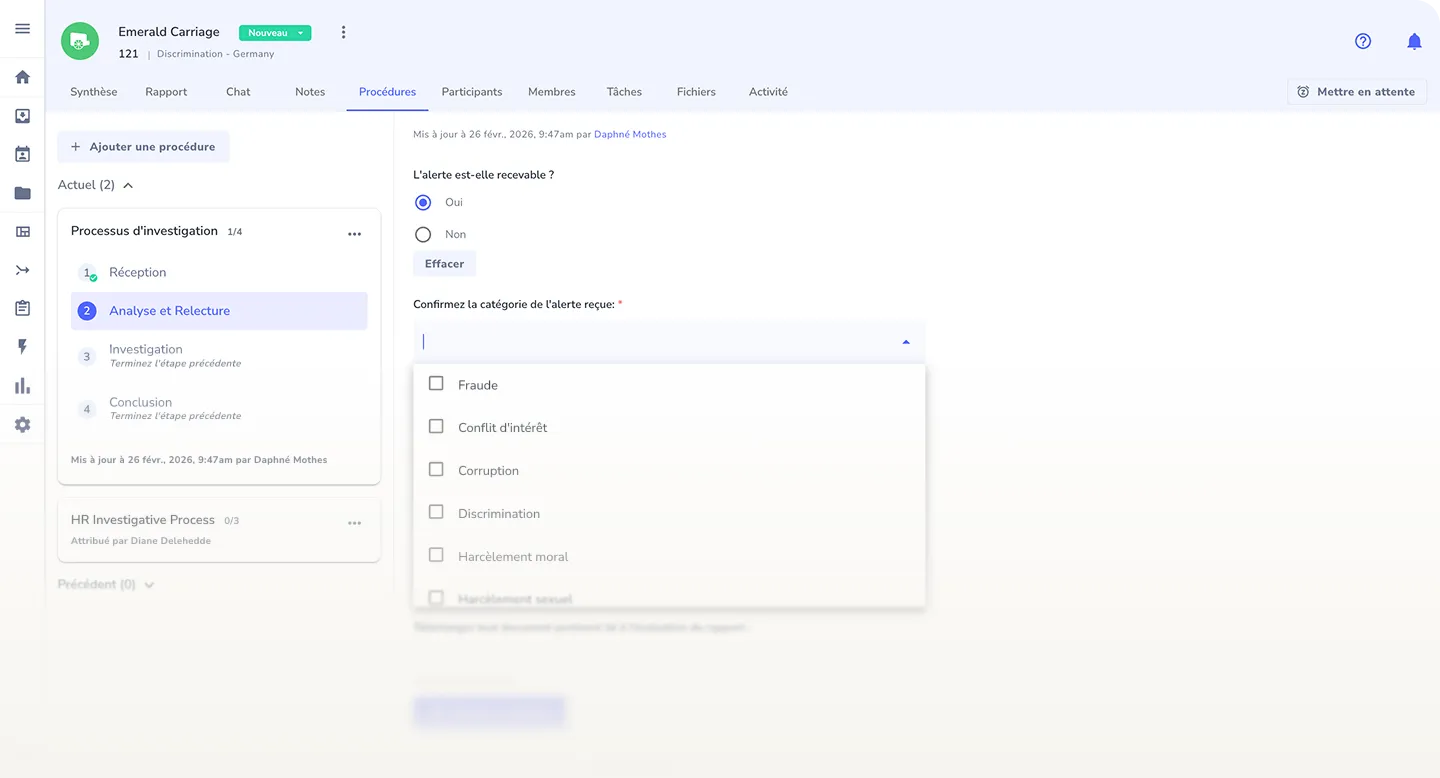

Contrôle d’accès basé sur les rôles et responsabilité

Mettez en place des permissions granulaires au niveau des dossiers, avec authentification et séparation des rôles alignées sur les exigences SOC 2 (notamment CC6). Garantissez que seules les personnes autorisées peuvent consulter, investiguer ou modifier les cas.

Pistes d’audit complètes et traçabilité continue

Enregistrez automatiquement les actions, accès, décisions et modifications afin de répondre aux exigences de preuve liées aux contrôles SOC 2 (CC7 et CC8). Disposez d’un historique clair et exploitable à tout moment.

Préparation à l’audit SOC 2 Type II

Fournissez des preuves continues et historisées pour démontrer l’efficacité des contrôles dans le temps. Réduisez les efforts de collecte manuelle et facilitez les revues lors des périodes d’audit Type II.

Fonctionnalités clés pour soutenir la conformité SOC 2

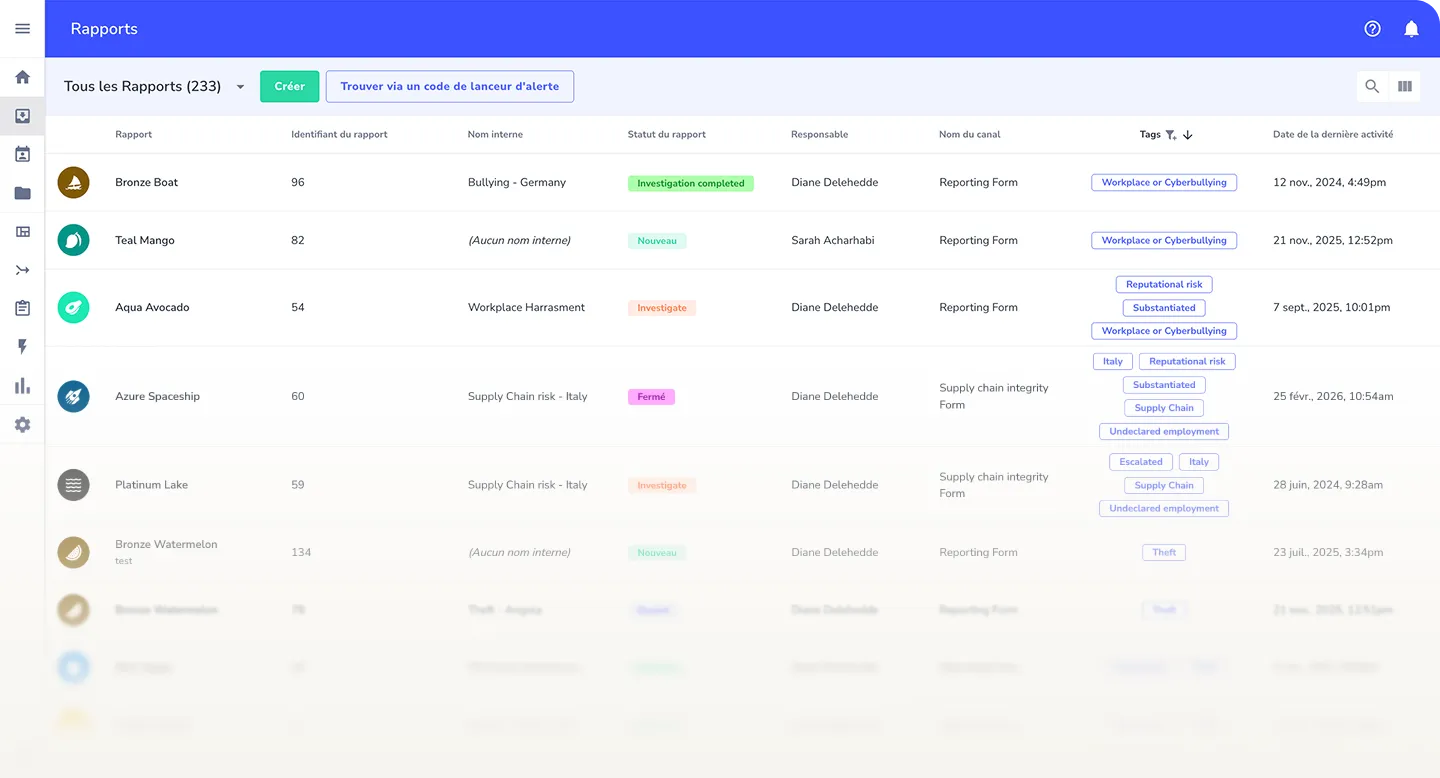

Collecte contrôlée des signalements sensibles

Centralisez les signalements liés à la sécurité, à la conformité et à l’éthique dans un système unique. Utilisez des formulaires structurés pour garantir une collecte cohérente, exploitable et alignée sur les exigences SOC 2.

Accès basé sur les rôles et séparation des fonctions

Appliquez le principe du moindre privilège grâce à des permissions granulaires au niveau des dossiers. Assurez une séparation claire des responsabilités conformément aux contrôles d’accès logiques SOC 2.

Journaux d'audit et traçabilité

Enregistrez automatiquement les actions, accès, décisions et modifications afin de maintenir une traçabilité complète et continue des contrôles.

Workflows et validations standardisés

Structurez les étapes d’investigation et les validations pour garantir des contrôles cohérents, reproductibles et démontrables dans le temps.

%202.svg)

Communication sécurisée et protection des données

Protégez les informations sensibles grâce au chiffrement, à une visibilité contrôlée et à un suivi sécurisé des échanges, en conformité avec les exigences de confidentialité.

Export de preuves pour les audits

Générez rapidement journaux, rapports et documents pour répondre aux demandes d’audit SOC 2 sans reconstitution manuelle ni perte de temps.

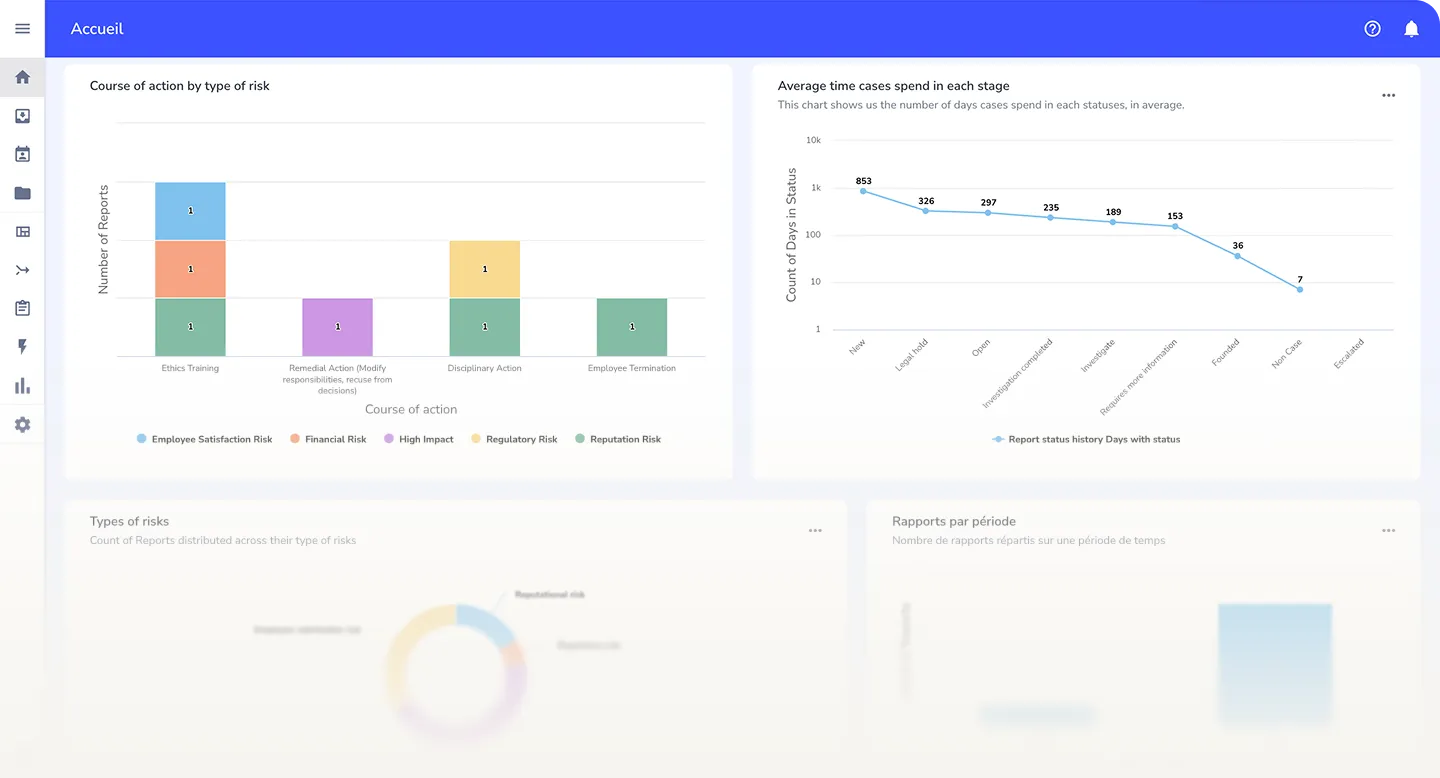

Réduction des frictions d'audit

Les preuves sont collectées et structurées en continu, ce qui limite les demandes de dernière minute, la reconstitution manuelle et le stress associé aux audits.

Défensibilité renforcée des contrôles

Des pistes d’audit claires, des journaux d’accès et des actions documentées permettent de démontrer que les contrôles ne sont pas seulement définis, mais réellement opérationnels et efficaces dans le temps.

Charge opérationnelle allégée pour les équipes conformité

Des workflows standardisés et une journalisation automatisée réduisent le travail manuel tout en maintenant un haut niveau de contrôle, de supervision et de traçabilité.

Whispli aide les organisations les plus performantes à atteindre leurs objectifs

Plus de 300 entreprises et organisations font confiance à Whispli pour gérer leurs programmes de conformité à l’international.

Whispli a été mis en place par nos clients dans plus de 60 pays, démontrant sa simplicité de configuration et d’adaptation.

Sans barrières linguistiques, Whispli permet à chacun de s’exprimer librement dans sa propre langue, quel que soit le canal.

Une nouvelle ère pour vos signalements

Remplacez vos outils fragmentés par une plateforme de référence pour votre conformité.

Nos experts vous montrent comment Whispli simplifie la gestion de vos alertes, de vos déclarations et de votre gouvernance globale.

Découvrez plus de ressources

Questions fréquentes

Whispli met à disposition des workflows de signalement structurés, une gestion stricte des accès et des pistes d’audit complètes. Chaque action liée aux signalements sensibles est documentée et traçable, en alignement avec les critères de confiance SOC 2.

Whispli conserve des journaux continus, des actions horodatées et un historique complet, permettant aux auditeurs de vérifier que les contrôles fonctionnent de manière cohérente dans le temps, et pas uniquement sur le plan documentaire.

L’accès repose sur des permissions basées sur les rôles et au niveau des dossiers, complétées par le SSO et l’authentification multifactorielle. Tous les accès et actions sont automatiquement journalisés conformément aux exigences SOC 2 en matière de contrôle logique et de surveillance.

Oui. En centralisant signalements, décisions et preuves dans un système unique, Whispli limite la collecte manuelle et permet aux équipes de répondre plus rapidement et avec davantage d’assurance aux demandes d’audit SOC 2.

.webp)

.webp)

.webp)

.avif)

.png)

%201.avif)

%201%20(2).avif)

%201%20(1).avif)